Il progetto TOR è attivo fin dal 2002, quando fu rilasciata la prima versione e, a partire dal 2004, è stato messo a disposizione degli utenti con licenza libera. Il nucleo di TOR originariamente fu messo a punto per proteggere le comunicazioni dei servizi segreti statunitensi. La navigazione con TOR protegge gli utenti attraverso una rete di router gestiti da volontari che consentono il traffico anonimo in uscita mantenendo la privacy.

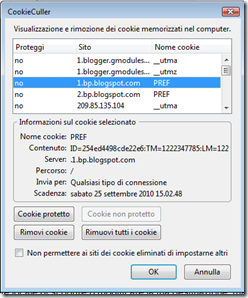

Il browser TOR è una versione modificata di Firefox e può essere installato su Windows, Mac e Linux oltre che su Android. Attraverso la rete TOR passano le informazioni di giornalisti e di organizzazioni non governative senza che i governo dei paesi di residenza possano rilevare la loro precisa ubicazione. TOR viene usato pure dalle aziende per proteggere segreti industriali e anche per accedere al Deep Web per aprire i siti con estensione .onion.

Il browser TOR non modifica il registro di sistema e la sua installazione è di tipo portatile, nel senso che tutti i suoi file verranno inseriti in una cartella, che potrà essere archiviata in una chiavetta USB. Per disinstallare TOR basterà eliminare la cartella in cui sono posizionati i suoi file. Supporta diverse lingue, anche se viene consigliato di usare la versione inglese perché è quella che rende più difficoltosa l'individuazione del paese da cui naviga l'utente.